Adfærdsbaseret beskyttelse

Adfærdsbaseret detektion er en del af Kasperskys tilgang til næste generation af beskyttelse i flere lag. Det er en af de mest effektive måder at beskytte mod avancerede trusler som filløs malware, ransomware og nuldagsmalware.

Kasperskys trusselsadfærdsmaskine består af følgende beskyttelsesfunktioner:

- Adfærdsregistrering

- Forebyggelse af udnyttelse (EP)

- Afhjælpningsprogram

- Antilås

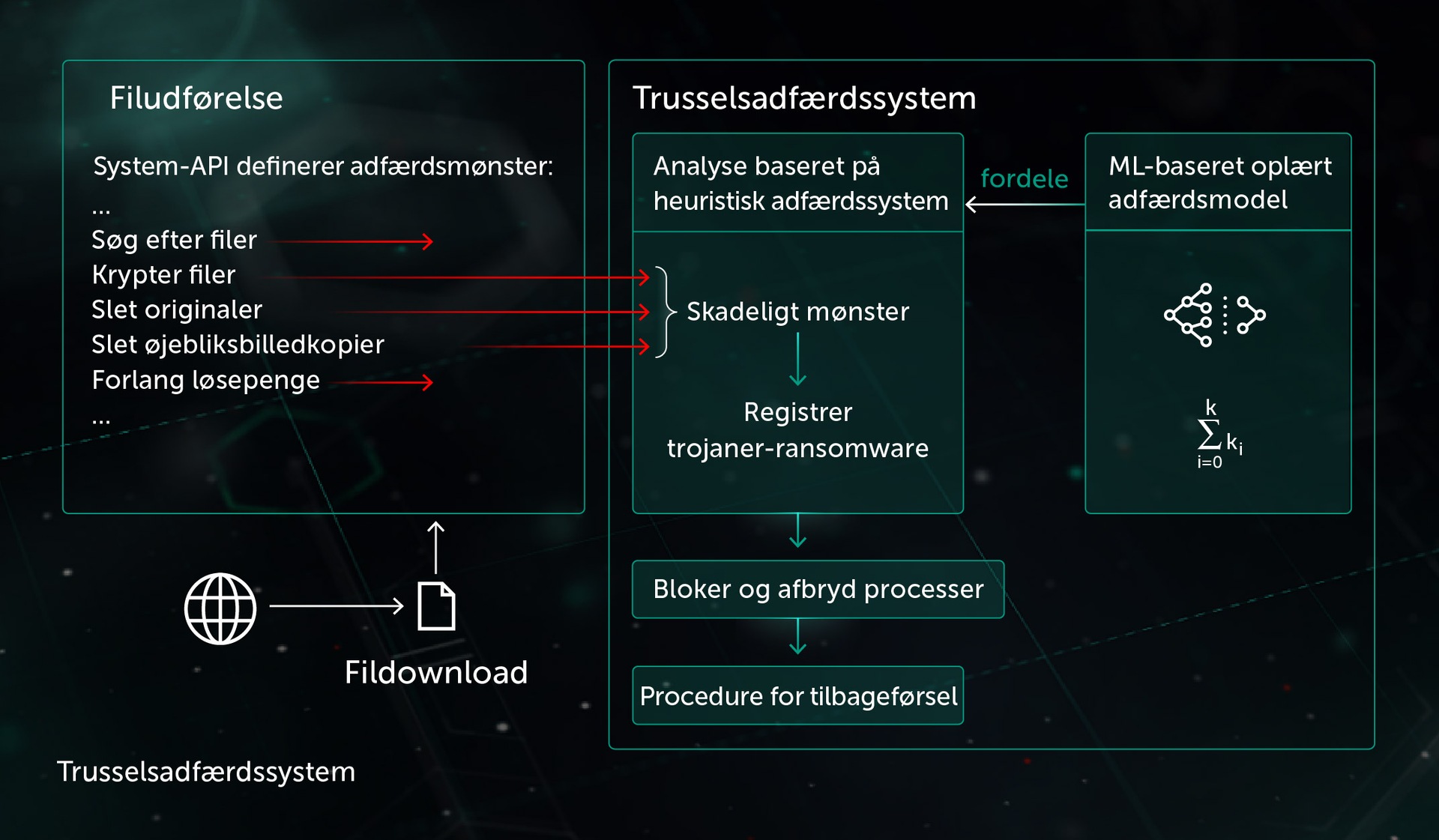

I virkelighedens verden komplicerer trusselsaktørerne den ondsindede kode for at omgå statiske detektionsteknologier i og emulering af sikkerhedsprodukter. For eksempel pakkes en netop oprettet ransomware-kode ofte af en specialfremstillet packer med antiemuleringsfunktion. Inden eksekvering vil ethvert forsøg på at scanne den gennemførte prøve ved hjælp af On Demand Scan eller On Access Scan ikke returnere nogen detektion, så det ender med, at trusselsaktørens fil eksekveres.

Men når det kommer til eksekveringsfasen, analyserer trusselsadfærdsmaskinen den faktiske procesaktivitet i realtid og afslører dens ondsindede natur. Alt, hvad der derefter behøves, er at markere alarmen, afslutte processen og foretage en tilbageførsel af ændringerne.

I det nævnte eksempel med pakket ransomware kunne prøven forsøge at

- finde vigtige filer på destinationssystemet

- kryptere vigtige filer

- slette originale filer

- slette skyggekopier

Sådanne oplysninger er nok til påvisning og afhænger ikke af de pakker- eller antiemuleringsteknikker, der anvendes. Når du kører trusselsadfærdsmaskinen understøttet af både adfærdsheuristik og maskinlæringsbaserede modeller, bliver produktet ufølsomt over for statiske undgåelsesteknikker og endda prøveadfærdsændringer.

Det betyder, at under afsigelsen af adfærdsbaserede domme er det vigtigt at producere påvisning af ondsindet aktivitet så hurtigt som muligt, hvilket i kombination med en passende afhjælpningsmaskine gør det muligt at forhindre enhver slutbrugers datatab. Afhjælpningsmaskinen beskytter forskellige objekter, som filer, registreringsdatabasenøgler, opgaver osv.

Lad os med udgangspunkt i eksemplet ovenfor antage, at ransomwaren har føjet sig til AutoRun før den faktiske ondsindede aktivitet (f.eks. gennem registreringsdatabasen). Efter detektion bør afhjælpningsmaskinen analysere den adfærdsmæssige strøm og ikke bare gendanne brugerens data, men også slette den oprettede registreringsdatabasenøgle.

Blandt andre fordele er adfærdsbaseret detektionsteknologi i nogle tilfælde det eneste middel til at detektere og beskytte mod en trussel som f.eks. filløs malware. For eksempel kan en bruger blive målrettet et drive-by-baseret angreb, mens en bruger surfer på internettet. Efter udnyttelse eksekveres en ondsindet kode via webbrowseren. Hovedformålet med den ondsindede kode er at bruge registrerings- eller WMI-abonnementer til persistens, og det ender med, at der ikke er noget enkelt objekt til statisk scanning. Ikke desto mindre analyserer komponenten Adfærdsdetektion webbrowserens trådadfærd, markerer detektionen og blokerer den ondsindede aktivitet.

Komponenten Adfærdsmaskine drager fordel af maskinlæringsbaserede modeller ved slutpunktet til at registrere tidligere ukendte ondsindede mønstre ud over heuristiske funktionsposter. Systemhændelser, der indsamles fra forskellige kilder, leveres til maskinlæringsmodellen. Efter behandling afsiger maskinlæringsmodellen en dom, hvis det analyserede mønster er ondsindet. Selv i tilfælde af en ikke-ondsindet dom bruges resultatet fra maskinlæringsmodellen derefter af adfærdsheuristikken, som igen kan påvise en detektion.

Komponenten Adfærdsdetektion implementerer en mekanisme til hukommelsesbeskyttelse. Den beskytter en systemkritisk proces som lsass.exe og gør det muligt at forhindre brugerlegitimationslækage ved hjælp af mimikatz-lignende malware.