VIRUSDEFINITION

Også kaldet: Trojan-Ransom.Win32.Onion

Virustype: Ransomware

Hvad er Onion-ransomware?

"Onion" er en krypterings ransomware, som krypterer brugerdata og anvender en nedtællingsmekanisme til at skræmme ofrene til at betale for dekryptering i bitcoins. De cyberkriminelle hævder, at der er en stram 72-timers frist til at betale, ellers vil alle filerne blive slettet for altid. Kaspersky Lab kalder malwaren for "Onion" (løg), da den bruger det anonyme netværk Tor (Onion-router) til at skjule sin ondartede karakter og gøre det vanskeligt at spore aktørerne bag denne igangværende malwarekampagne.

Tekniske forbedringer af malwaren har gjort det til en mulig efterfølger til Cryptolocker, en virkelig farlig trussel som et af de mest sofistikerede krypteringsforetagender i dag.

Sådan fungerer Onion-ransomware

Til at overføre hemmelige data og betalingsoplysninger kommunikerer Onion med kommando- og kontrolservere placeret et sted inde i det anonyme netværk. Ved at skjule kommandoserveren i et anonymt Tor-netværk kompliceres eftersøgningen af de cyberkriminelle, og brugen af en uortodoks kryptografisk plan gør dekrypteringen af filer umulig, selv om trafikken standses mellem Trojaneren og serveren. Hvis du vil vide mere om krypteringsplanen, kan du se relaterede blogindlæg på securelist.com

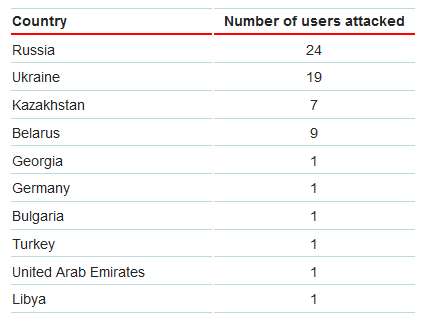

De fleste inficeringer er blevet registreret i SNG, mens enkelte tilfælde er konstateret i Tyskland, Bulgarien, Israel, De Forenede Arabiske Emirater (UAE) og Libyen.

Trojan-Ransom.Win32.Onion blev registreret i følgende lande:

For at Onion-malware kan nå frem til en enhed, skal den først via Andromeda botnet (Backdoor.Win32.Androm). Botten får derefter en kommando om at downloade og køre en anden malware fra Joleee-familien på den inficerede enhed. Sidstnævnte malware downloader derefter Onion-malware til enheden. Dette er blot en af de mulige måder, som er observeret i forbindelse med distribueringen af malware.

Sådan beskytter du dig selv

- Tag sikkerhedskopier af vigtige filer

Den bedste måde at skabe sikkerhed for kritiske data er at have en konsekvent plan for sikkerhedskopiering. Sikkerhedskopiering bør foretages regelmæssigt, og kopier skal i øvrigt oprettes på et lagringsmedie, der kun er tilgængeligt i denne proces (f.eks. på et flytbart lagringsmedie, som frakobles straks efter sikkerhedskopieringen). Hvis du ikke følger disse anbefalinger, kan det medføre, at de sikkerhedskopierede filer angribes og krypteres af ransomwaren på samme måde som versionerne af de originale filer. - Antivirussoftware

En sikkerhedsløsning bør være aktiveret hele tiden, og alle dens komponenter skal være aktive. Løsningens databaser skal også være opdateret.